智谱

AI 正在加载摘要

前言:

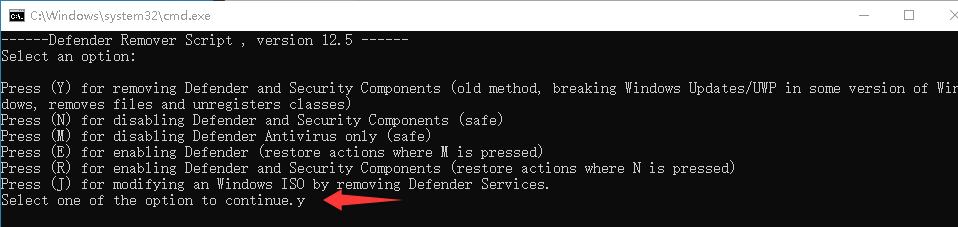

在爬虫、接口调用场景中,很多站点会通过TLS/JA3 指纹识别客户端,普通易语言 HTTP 模块很容易被屏蔽。本文分享一套可自定义 JA3、自由修改 TLS 指纹的易语言网络请求方案,附带完整源码与调用示例

一、核心原理

JA3 指纹由 TLS 握手时的 5 组关键参数组成:

本方案基于CycleTLS底层实现,支持直接传入完整 JA3 字符串,强制使用指定指纹发起请求,完美模拟浏览器环境。

TLS版本,密码套件,扩展列表,椭圆曲线,点格式

服务端通过计算这段字符串的 MD5 得到唯一指纹,识别是否为浏览器 / 合法客户端。本方案基于CycleTLS底层实现,支持直接传入完整 JA3 字符串,强制使用指定指纹发起请求,完美模拟浏览器环境。

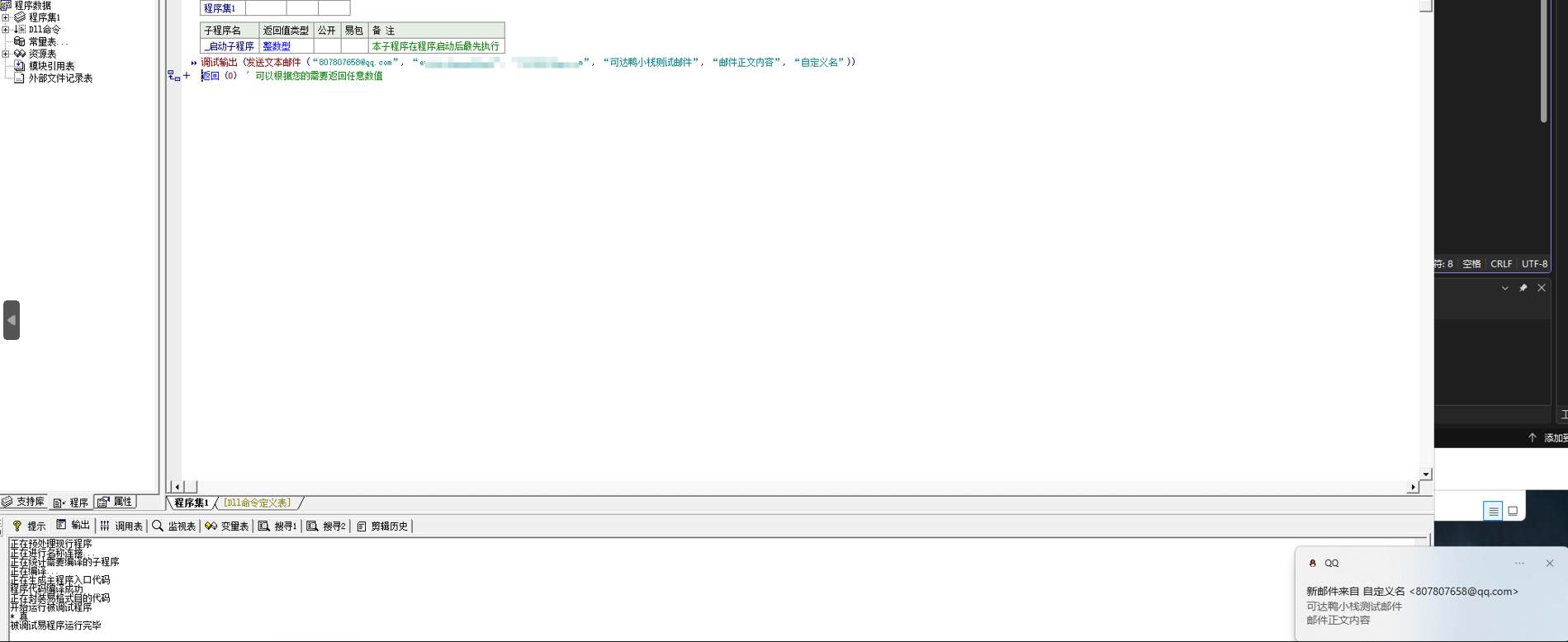

代码示例:

.版本 2

.支持库 spec

RequestOptions.url = “https://tls.browserleaks.com/json”

RequestOptions.method = “GET”

RequestOptions.ja3 = “771,4866-4867-4865-49196-49200-159-52393-52392-52394-49195-49199-158-49188-49192-107-49187-49191-103-49162-49172-57-49161-49171-51-157-156-61-60-53-47-255,0-11-10-35-16-22-23-13-43-45-51,29-23-30-25-24,0-1-2”

RequestOptions.userAgent = “Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36”

RequestOptions.headers = #常量2

RequestOptions.cookies = “abc=123;dsbhxh=6680”

RequestOptions.timeout = 5

RequestOptions.body = 子文本替换 (“{'a':'80'}”, “'”, #引号, , , 真)

RequestOptions.bodyIsBase64 = 0

ret = CycleTLS_Request (RequestOptions, size, ResponseInfo)

调试输出 (编码_Utf8到Ansi (指针到字节集 (ret, size)))

调试输出 (ResponseInfo.ja3_hash)

FreeResponseInfo (ResponseInfo)

FreeBuffer (ret)完整源码和DLL 打包在上面资源下载

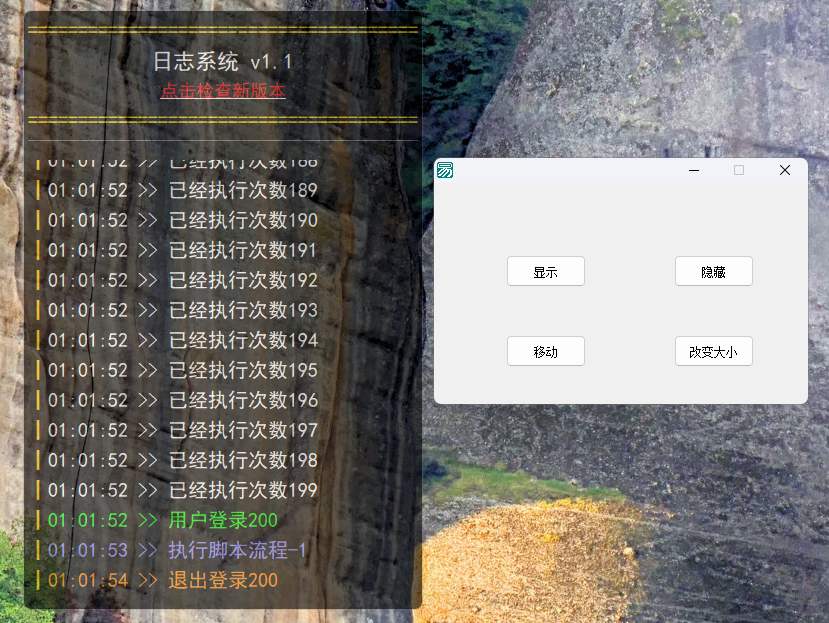

调用结果:

使用场景

- 绕过网站 TLS/JA3 指纹风控

- 模拟浏览器请求采集数据

- 易语言接口开发、客户端登录

- 需要稳定伪装请求指纹的项目

感谢您的来访,获取更多精彩文章请收藏本站。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

![私有化部署源码[2026-04-13更新]-可达鸭小栈](https://img.ikdya.com/wp-content/uploads/2026/04/20260409080657504.jpg)

![logerDll 更新:从“调试”到“交互”——通知弹窗功能发布[ 2026-05-08更新]-可达鸭小栈](https://img.ikdya.com/wp-content/uploads/2026/05/20260506181426485.png)

暂无评论内容