智谱

AI 正在加载摘要

前言:

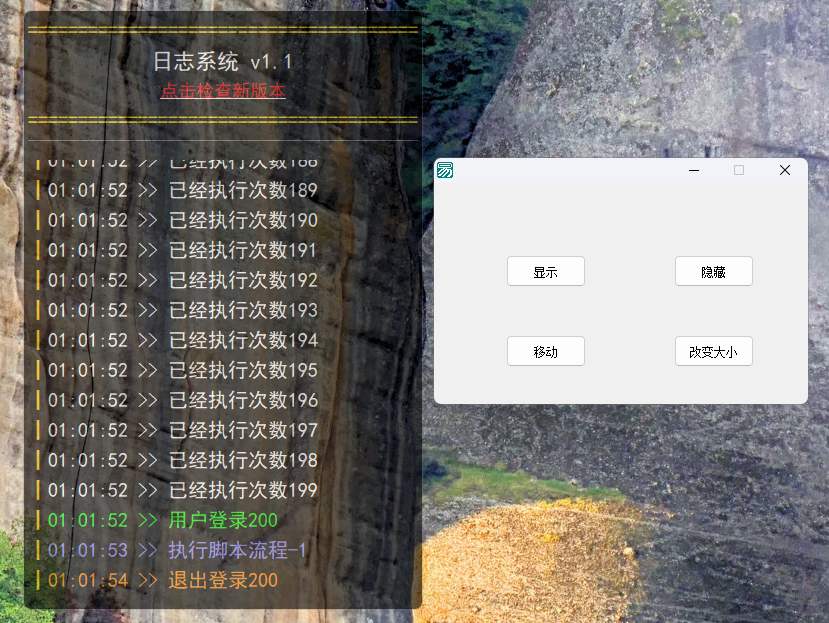

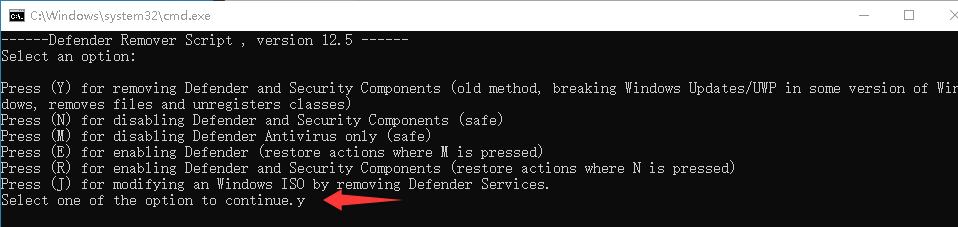

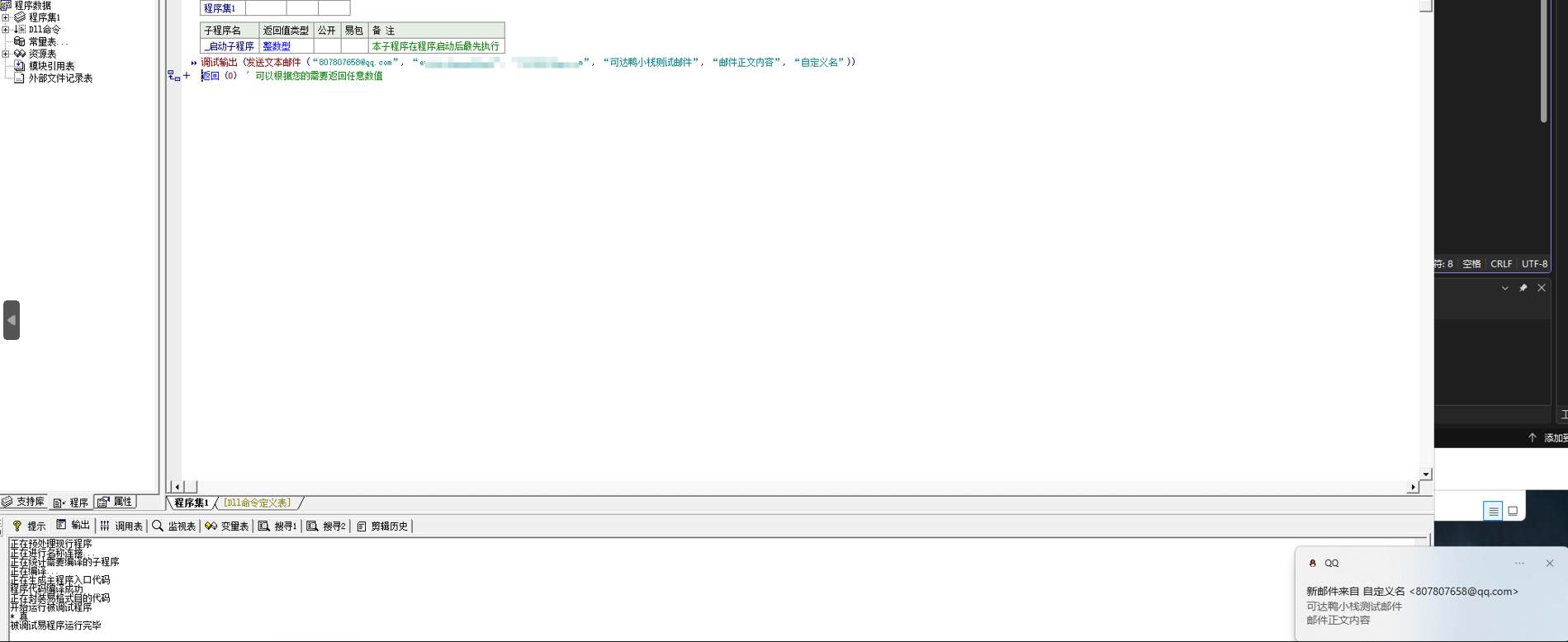

功能演示:

核心痛点:为什么DLL核心代码需要保护?

很多C++开发者在开发过程中,会将核心逻辑封装到DLL中,但往往忽略了DLL落地的安全隐患,最终导致核心代码泄露,总结下来主要有3大痛点,也是我们需要用C++实现DLL不落地调用的核心原因:

-

核心代码易被逆向窃取:DLL文件落地后,可被IDA、x64dbg等逆向工具直接解析,C++编写的核心算法、业务逻辑、接口细节会被完整还原,甚至被二次打包盗用,辛苦研发的技术成果付诸东流;

-

代码易被篡改Hook:恶意程序可通过挂钩DLL导出函数,篡改C++代码的执行流程,窃取关键数据、破坏程序稳定性,甚至植入恶意逻辑,影响项目口碑和用户体验;

-

版权与合规风险突出:商用项目中,核心DLL属于核心知识产权,落地后易被非法复制、传播,不仅引发版权纠纷,还可能违反行业合规要求,造成不必要的损失。

而「C++ DLL不落地调用」,正是解决这些痛点的关键——通过将DLL以二进制流形式加载到内存,全程不生成任何磁盘文件,让逆向工具“无迹可寻”,从根源上保护DLL核心代码的安全,这也是我封装`MemoryRuntime`类的核心初衷。

C++ DLL不落地调用类:核心优势(专为保护DLL核心代码设计)

这款`MemoryRuntime`类完全用C++封装,基于Windows PE文件机制开发,无需开发者深入研究PE解析、重定位等底层原理,只需简单调用接口,就能实现DLL不落地加载,同时最大化保护DLL核心代码,核心优势如下:

1. 纯内存加载,杜绝DLL落地,从根源保护核心代码

类的核心逻辑的是“DLL不落地”:通过C++将DLL文件读取为二进制流(支持文件读取或资源嵌入两种方式),直接在内存中完成DLL的加载、解析、运行,全程不生成任何磁盘文件。这种方式彻底避免了DLL落地后被提取、逆向的风险,让C++编写的核心代码始终处于内存保护中,无法被外部工具捕获。

2. 自动适配32/64位,兼容各类C++项目,保护更全面

类内部集成C++自动识别机制,能够自动判断传入的DLL二进制流是32位还是64位,无需手动适配,自动调用对应版本的加载逻辑。无论你的C++项目是32位还是64位,无论DLL是32位核心模块还是64位算法模块,都能完美适配,全面保护不同架构下的DLL核心代码。

3. 完善的底层处理,确保核心代码稳定运行

很多自制的DLL不落地工具,会出现加载失败、调用崩溃等问题,反而影响核心代码的正常运行。这款C++类完美解决了这些问题,专门针对保护核心代码做了优化:

-

分别用C++实现32位、64位完整基址重定位逻辑,解决内存分配地址与DLL预设基址冲突的问题,避免核心代码运行异常;

-

完美解析DLL导入表,自动加载依赖的系统DLL,完成导入函数地址绑定,确保DLL核心代码能正常调用,不影响原有业务逻辑。

4. 简洁易用,10分钟集成,不影响核心代码开发

类的C++ API接口设计极简,无需复杂配置,无需修改DLL核心代码,3步即可完成DLL不落地加载与调用,极大降低开发者的集成成本,让你专注于核心代码开发,无需花费精力处理安全防护逻辑。以下是完整可复用的C++示例代码(核心类实现不公开,避免被滥用,可直接集成到项目):

调用代码:

#include "MemoryRuntime.h"

#include <iostream>

#include <vector>

// 1. C++实现:读取DLL为二进制流(两种方式,优先推荐资源加载,更安全)

// 方式1:从文件读取(不落地,仅加载到内存,适合临时测试)

std::vector<BYTE> ReadFileToMemory(const char* filePath) {

std::vector<BYTE> buffer;

// C++实现逻辑:以二进制只读模式读取文件,存入vector,不生成临时文件

// (核心:避免DLL落地,保护核心代码不被提取)

return buffer;

}

// 方式2:从资源加载(推荐,DLL嵌入程序资源,完全无落地痕迹,保护更彻底)

std::vector<BYTE> LoadResourceToByteArray(UINT nResID, LPCTSTR lpType) {

std::vector<BYTE> data;

// C++实现逻辑:从当前程序资源中读取DLL二进制数据,直接存入vector

// (核心:DLL不落地,核心代码全程隐藏在程序资源中)

return data;

}

int main() {

// 2. 初始化内存加载实例,加载DLL(全程不落地,保护核心代码)

MemoryRuntime runtime;

// 优先选择资源加载方式,彻底隐藏DLL,保护核心代码

std::vector<BYTE> dllData = LoadResourceToByteArray(IDR_DLL1, L"dll");

PVOID hDll = runtime.LoadMemoryDll(dllData, "test.dll"); // 可指定DLL名称,方便调用

if (!hDll) {

printf("DLL加载失败,可排查位数不匹配、DLL损坏等问题\n");

return 1;

}

// 3. 调用DLL导出函数(核心代码正常调用,不影响业务逻辑)

typedef int (*CoreFunc)(int, int); // 按实际导出函数签名定义

CoreFunc func = (CoreFunc)runtime.GetMemoryProcAddress(hDll, "coreFunc");

if (func) {

int result = func(10, 220);

printf("核心函数调用成功,结果:%d\n", result);

}

// 4. 卸载内存中的DLL,释放资源,彻底清除痕迹

runtime.UnloadMemoryDll(hDll);

return 0;

}客观说明:此类的防护局限性

最后需要客观补充一点:这款C++ DLL不落地调用类,核心作用是「提升DLL核心代码的防护门槛」,避免大部分常规逆向、提取操作,但并非绝对安全。如果面对的是逆向技术非常厉害的开发者,他们可以通过特定技术,依然有可能获取到内存中的DLL核心逻辑,此时此类的防护作用就会显得没那么重要。

但对于绝大多数场景而言,无论是抵御常规逆向、恶意提取,还是保护商用项目的核心代码不被轻易泄露,这款类都能起到很好的防护效果,是性价比极高的DLL保护方案。如果需要更高级别的防护,还可以结合代码混淆、加壳、反调试等技术,形成多层防护体系,进一步提升核心代码的安全性。

总结

对于Windows C++开发者来说,保护DLL核心代码,就是保护项目的核心竞争力。这款C++ DLL不落地调用类,无需复杂开发,10分钟即可集成,既能轻松实现DLL不落地加载,从根源上抵御常规逆向提取,又能兼顾代码的稳定性和易用性,非常适合商用项目、核心模块的DLL防护。

无需担心集成复杂,无需修改原有核心代码,只需简单调用接口,就能让你的DLL核心代码“隐身”运行,避免落地泄露的风险。如果在使用过程中有任何疑问,欢迎在评论区留言交流,一起探讨更高效的DLL核心代码保护方案!

感谢您的来访,获取更多精彩文章请收藏本站。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

![私有化部署源码[2026-04-13更新]-可达鸭小栈](https://img.ikdya.com/wp-content/uploads/2026/04/20260409080657504.jpg)

![logerDll 更新:从“调试”到“交互”——通知弹窗功能发布[ 2026-05-08更新]-可达鸭小栈](https://img.ikdya.com/wp-content/uploads/2026/05/20260506181426485.png)

暂无评论内容